개인정보 안전성 확보조치 1

1. 개인정보 안전성 확보조치

개인정보의 안전성 확보조치 기준

개인정보 보호법 제29조(안전조치의무)

개인정보처리자는 개인정보가 분실•도난•유출•위조•변조 또는 훼손되지 아니하도록 내부 관리계획 수립, 접속기록 보관 등 대통령령으로 정하는 바에 따라 안전성 확보에 필요한 기술적•관리적 및 물리적 조치를 하여야 한다.

개인정보 보호법 시행령 제30조(개인정보의 안전성 확보 조치)

- 개인정보처리자는 법 제30조에 따라 다음 각 호의 안전성 확보 조치를 하여야 한다.

- 개인정보의 안전한 처리를 위한 다음 각 목의 내용을 포함하는 내부 관리계획의 수립 • 시행 및 점검

- 법 제28조제 1항에 따른 개인정보취급자(이하 개인정보취급자”라 한다)에 대한 관리 • 감독 및 교육에 관한 사항

- 법 제31조에 따른 개인정보 보호책임자의 지정 등 개인정보 보호 조직의 구성 • 운영에 관한 사항

- 제2호부터 제8호까지의 규정에 따른 조치를 이행하기 위하여 필요한 세부 사항

- 개인정보에 대한 접근 권한을 제한하기 위한 다음 각 목의 조치

- 데이터베이스시스템 등 개인정보를 처리할 수 있도록 체계적으로 구성한 시스템(이하 “개인정보처리시스템”이라 한다)에 대한 접근 권한의 부여 • 변경 • 말소 등에 관한 기준의 수립 • 시행

- 정당한 권한을 가진 자에 의한 접근인지를 확인하기 위해 필요한 인증수단 적용 기준의 설정 및 운영

- 그 밖에 개인정보에 대한 접근 권한을 제한하기 위하여 필요한 조치

- 개인정보에 대한 접근을 통제하기 위한 다음 각 목의 조치

- 개인정보처리시스템에 대한 침입을 탐지하고 차단하기 위하여 필요한 조치

- 개인정보처리시스템에 접속하는 개인정보취급자의 컴퓨터 등으로서 보호위원회가 정하여 고시하는 기준에 해당하는 컴퓨터 등에 대한 인터넷망의 차단, 다만, 전년도 말 기준 직전 3개월 간 그 개인정보가 저장 · 관리되고 있는 「정보통신망 이용촉진 및 정보보호 등에 관한 법률」 제2조제 1항제4호에 따른 이용자 수가 일일평균 100만명 이상인 개인정보처리자만 해당한다.

- 개인정보를 안전하게 저장 • 전송하는데 필요한 다음 각 목의 조치

- 비밀번호의 일방향 암호화 저장 등 인증정보의 암호화 저장 또는 이에 상응하는 조치

- 주민등록번호 등 보호위원회가 정하여 고시하는 정보의 암호화 저장 또는 이에 상응하는 조치

- 「정보통신망 이용촉진 및 정보보호 등에 관한 법률』 제2조제1항제1호에 따른 정보통신망을 통하여 정보주체의 개인정보 또는 인증정보를 송신 • 수신하는 경우 해당 정보의 암호화 또는 이에 상응하는 조치

- 그 밖에 암호화 또는 이에 상응하는 기술을 이용한 보안조치

- 개인정보 침해사고 발생에 대응하기 위한 접속기록의 보관 및 위조 • 변조 방지를 위한 다음 각 목의 조치

- 개인정보처리시스템에 접속한 자의 접속일시, 처리내역 등 접속기록의 저장 • 점검 및 이의 확인 · 감독

- 개인정보처리시스템에 대한 접속기록의 안전한 보관

- 그 밖에 접속기록 보관 및 위조· 변조 방지를 위하여 필요한 조치

- 개인정보처리시스템 및 개인정보취급자가 개인정보 처리에 이용하는 정보기기에 대해 컴퓨터바이러스, 스파이웨어, 랜섬웨어 등 악성프로그램의 침투 여부를 항시 점검 • 치료할 수 있도록 하는 등의 기능이 포함된 프로그램의 설치 운영과 주기적 갱신 · 점검 조치

- 개인정보의 안전한 보관을 위한 보관시설의 마련 또는 잠금장치의 설치 등 물리적 조치

- 그 밖에 개인정보의 안전성 확보를 위하여 필요한 조치

- 개인정보의 안전한 처리를 위한 다음 각 목의 내용을 포함하는 내부 관리계획의 수립 • 시행 및 점검

- 보호위원회는 개인정보처리자가 제1항에 따른 안전성 확보 조치를 하도록 시스템을 구축하는 등 필요한 지원을 할 수 있다.

- 제1항에 따른 안전성 확보 조치에 관한 세부 기준은 보호위원회가 정하여 고시한다.

- ※ 개인정보보호위원회 고시 제2023-6호 개인정보의 안전성 확보조치 기준

주요 용어 정의

- 정보주체

- 처리되는 정보에 의하여 알아볼 수 있는 사람으로서 그 정보의 주체가 되는 사람

- 개인정보파일

- 개인정보를 쉽게 검색할 수 있도록 일정한 규칙에 따라 체계적으로 배열하거나 구성한 개인정보의 집합물

- 개인정보처리자

- 업무를 목적으로 개인정보파일을 운용하기 위하여 스스로 또는 다른 사람을 통하여 개인정보를 처리하는 공공기관, 법인, 단체 및 개인 등

- 개인정보 보호책임자

- 개인정보처리자의 개인정보 처리에 관한 업무를 총괄해서 책임지는 자로서 개인정보 보호법 시행령 제32조제2항에 해당하는 자

- 개인정보취급자

- 개인정보처리자의 지휘• 감독을 받아 개인정보를 처리하는 업무를 담당하는 자로서 임직원, 파견근로자, 시간제근로자 등

- 개인정보처리시스템

- 데이터베이스시스템 등 개인정보를 처리할 수 있도록 체계적으로 구성한 시스템

추진 방향

안전성 확보 조치 중복 규정 일원화

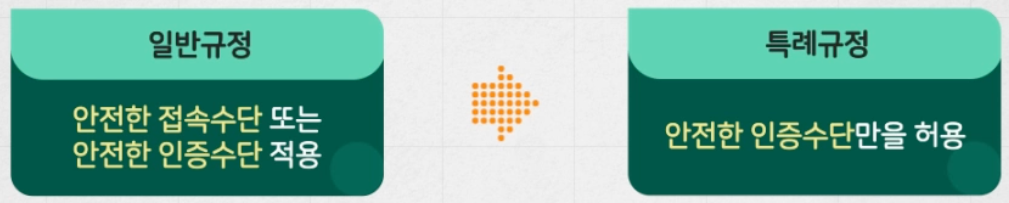

안전성 확보 조치 중복 규정 일원화를 위해 특례규정 - 종전 시행령 제48조의2에 따른 “개인정보의 기술적•관리적 보호조치 기준” 을 폐지하고 일반규정 - 종전 시행령 제30조에 따른 “개인정보의 안전성 확보조치 기준” 으로 통합

안전조치를 위한 다양한 기술이 도입될 수 있도록 기술 중립적으로 정비 정보통신서비스 제공자를 구분하지 않고 개인정보처리자로 일원화하여 단일화된 수범자로 규율 유사상이 조항은 정보주체의 권리보호를 우선으로 하고, 기술변화 및 사업자 영향 수준 등을 종합적으로 고려하여 합리적으로 개선

공공시스템운영기관에 대한 안전성 확보조치 등 특례 신설

- ‘공공부문 개인정보 유출방지 대책’(‘22.7.14)를 반영하여 공공기관의 개인정보 보호수준 강화

- 주요 공공시스템을 운영하는 공공기관에 대하여 개별 공공시스템에 대한 안전조치를 내부관리계획에 포함

- 접근 권한에 대한 안전한 관리를 위해 필요한 조치 마련

- 접속기록의 저장•분석, 점검• 관리 → 불법적인 접근 및 침해사고 방지에 필요한 조치 마련

일반규정의 별표 삭제

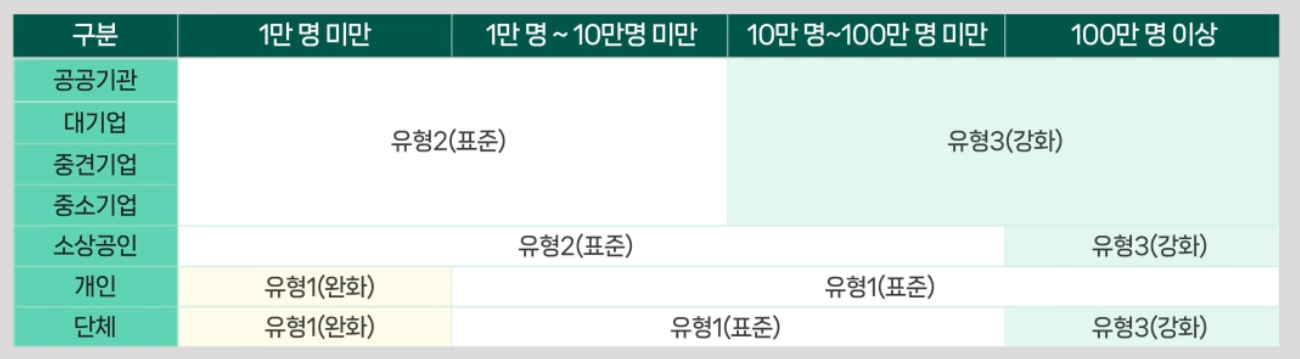

- “개인정보처리자 유형 및 개인정보 보유량에 따른 안전조치 기준” 삭제

- 유형1(완화)에도 개인정보 보호에 필요한 유형2(표준)에 적용되는 안전조치 규정 동일하게 적용

- 단, 암호키 관리, 재해 재난 대비 안전조치는 대규모 개인정보처리자*에 한해 적용

대규모 개인정보처리자는 10만명 이상의 정보주체의 개인정보를 보유한 대기업, 중견기업, 공공기관 또는 100만명 이상의 정보주체의 개인정보를 보유한 중소기업 단체에 해당하는 개인정보처리자

개인정보 처리 현실을 반영한 합리적 개선

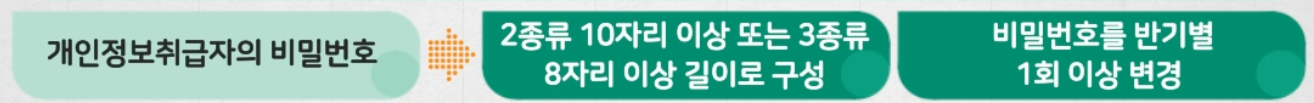

- 구체적인 비밀번호 작성규칙을 삭제

- 인증수단을 안전하게 적용 관리하는 방법을 자율적으로 정할 수 있도록 개선

- 클라우드컴퓨팅서비스를 이용하여 개인정보처리시스템을 구성·운영하는 경우

- 해당 서비스에 대한 접속 외에는 인터넷을 차단하는 조치 허용

- 정당한 사유가 있는 경우 사용자 계정 공유 허용

- 개인정보보호에 필요한 프로그램 (보안 패치 등)의 업데이트 지연 허용

- 블록체인 등 기술적 특성으로 영구삭제가 현저히 곤란한 경우

- 익명정보로 처리를 파기 방법으로 허용

외부 접속 및 저장

외부에서 접속 시 안전조치, 인터넷망 차단, 저장 시 암호화 규정은 종전 특례규정에 따라 이용자의 개인정보를 처리하는 경우에 종전과 동일하게 유지

| 구분 | 이용자의 개인정보 | 이용자 외 정보주체의 개인정보 |

|---|---|---|

| 외부에서 개인정보처리시스템 접속 시 | 안전한 인증수단 적용 | 안전한 접속수단 또는 안전한 인증수단 적용 |

| 개인정보처리시스템 저장 시 암호화 | 고유식별정보, 신용카드번호, 계좌번호, 생체인식정보 | 고유식별정보, 단, 내부망의 경우 예외 허용 |

| 컴퓨터, 보조저장매체 등 저장 시 암호화 | 모든 개인정보 | 고유식별정보, 생체인식정보 |

주요 개정 사항

수범자 일원화

- 수범자를 개인정보처리자로 일원화하여 동일 행위 동일 규제 원칙 적용

- “개인정보의 안전성 확보조치 기준”으로 통합하고 영 제 48조의2에 따른 “개인정보의 기술적•관리적 보호조치 기준” 폐지

- 공공기관·오프라인 사업자에 적용되던 유형에 따른 차등 적용 및 완화

- “개인정보의 안전성 확보조치 기준”의 별표 “개인정보 처리자 유형 및 개인정보 보유량에 따른 안전조치 기준” 삭제

- 현행 유형 1(완화)에도 개인정보 보호에 필요한 유형2(표준)에 적용되는 안전조치 규정 동일하게 적용

- 단, 암호키 관리, 재해 •재난 대비 안전조치는 대규모 개인정보처리자에 한해 적용

상이한 규정 통합

외부에서 개인정보처리시스텝 접속 시 안전한 인증수단 적용

전송 시 암호화 규정 통합

| 구분 | 확보조치 기준 | 보호조치 기준 | 개정 고시 |

|---|---|---|---|

| 인터넷 구간 전송 시 | - | 모든 개인정보, 인증정보 | 모든 개인정보, 인증정보 |

| 정보통신망 전송 시 (내부망 및 인터넷 구간 포함) | 고유식별정보, 비밀번호, 생체인식정보 | - | 고유식별정보, 비밀번호, 생체인식정보 |

이용자의 개인정보 : 현행유지

현행 특례규정에 따라 이용자의 개인정보를 처리하는 경우 적용되는 인터넷망 차단, 저장 시 암호화 규정은 현행 유지

| 구분 | 이용자의 개인정보 | 이용자 외 정보주체의 개인정보 |

|---|---|---|

| 인터넷망 차단 | 처리하는 이용자의 개인정보 수가 100만명 이상인 경우 개인정보취급자의 컴퓨터 등 | |

| 개인정보처리시스템 저장 시 암호화 | 고유식별정보, 신용카드번호, 계좌번호 | 고유식별정보 단, 내부망의 경우 예외 허용 |

| 컴퓨터, 보조저장매체 등 저장 시 암호화 | 모든 개인정보 | 고유식별정보 |

기술중립적으로 개선

비밀번호 중심의 고시 조항을 생체인증 등 다양한 인증수단이 활용될 수 있도록 개선 조문에 따라 비밀번호를 인증수단”, “인증”, 인증정보 등으로 개정

| 기준(현행) | 보호조치 기준(현행) | 개정안 |

|---|---|---|

| ⑤ 개인정보처리자는 개인정보취급자 또는 정보주체가 안전한 비밀번호를 설정하여 이행할 수 있도록 비밀번호 작성규칙을 수립하여 적용하여야 한다. | ⑦ 정보통신서비스제공자등은 이용자가 안전한 비밀번호를 이용할 수 있도록 비밀번호 작성규칙을 수립하고, 이행한다. | ⑤ 개인정보처리자는 개인정보취급자 또는 정보주체의 인증수단을 안전하게 적용하고 관리하여야 한다. |

| ⑥ 개인정보처리자는 권한 있는 개인정보 취급자만이 개인정보처리시스템에 접근할 수 있도록 계정정보 또는 비밀번호를 일정 횟수 이상 잘못 입력한 경우 개인정보처리 시스템에 대한 접근을 제한하는 등 필요한 기술적 조치를 하여야 한다 | ⑥ 개인정보처리자는 정당한 권한을 가진 자만이 개인정보처리시스템에 접근할 수 있도록 일정 횟수 이상 인증에 실패한 경우 개인정보처리시스템에 대한 접근을 제한하는 등 필요한 조치를 하여야 한다. |

특정 기술에 종속적인 용어를 기술중립적으로 변경

개인정보 처리 현실을 반영한 합리적 개선

- 구체적인 비밀번호 작성규칙을 삭제하여 인증수단을 안전하게 적용• 관리하는 방법을 자율적으로 정할 수 있도록 개선

- 정당한 사유가 있는 경우 사용자 계정 공유 허용

- 시스템 관리자 계정 등 공유가 불가피한 현실 반영

- 정당한 사유가 있는 경우 개인정보보호에 필요한 프로그램의 업데이트 지연 허용

- 보안 업데이트 적용시 개인정보처리시스템에 미치는 영향을 사전 점검하는 데 필요한 시간 등 고려

- 클라우드컴퓨팅서비스를 이용 한 개인정보처리시스템을 구성•운영 시 해당 서비스에 대한 접속 외에 인터넷을 차단하는 조치 예외 허용

- 블록체인 등 기술적 특성으로 영구삭제가 현저히 곤란한 경우 익명정보로 처리를 파기 방법으로 허용

- 시행령 제16조 개정사항 반영(‘22. 7. 19)

개인정보보호 강화

개인정보취급자 외 정보주체(이용자 포함)도 일정 횟수 이상 인증에 실패한 경우 개인정보처리시스템에 대한 접근 제한 등 조치 필요

일반규정의 암호키 관리, 재해•재난 대비 안전조치를 정보통신서비스 제공자를 포함하는 대규모 개인정보처리자로 확대

공공기관의 개인정보보호 강화

- 공공시스템운영기관 등에 대한 특례 신설(제3장 : 제15조 ~ 제18조)

- 집중 관리대상이 되는 공공시스템의 지정 기준 규정

- 공공시스템 별로 내부 관리계획에 관리책임자 지정 및 안전조치 등에 관한 사항을 수립• 시행

- 접근권한 부여• 변경•말소 시 인사정보와 연동, 원칙적으로 인사정보에 등록되지 않은 자에게 계정 발급 금지

- 접속기록을 자동화된 방식으로 분석하여 불법적인 개인정보 유출 및 오용•남용 시도를 탐지

- 공공시스템 이용기관이 소관 개인정보취급자의 접속기록을 직접 점검할 수 있는 기능을 제공

2. 개인정보 내부 관리 계획의 수립, 시행 및 점검

정의 및 내용

개인정보 내부 관리계획의 정의

- 개인정보가 분실•도난•유출• 위조•변조•훼손되지 않도록 안전하게 처리하기 위해 수립/시행하는 관리적 안전조치

-

- 전체에 통용되는 내부규정으로

- 전사 차원의 개인정보보호 활동 계획

- 영층의 주도적인 방향 제시와 지원 필수

- 전체에 통용되는 내부규정으로

- 개인정보 처리 및 보호 업무 기준이 되므로

- 최고경영층의 내부 결재 승인 필요

- ‘내부규정’을 기초로 세부 지침 또는 안내서 마련/이행

개인정보 내부 관리계획의 구성

- 개인정보 보호 조직의 구성 및 운영에 관한 사항

- 개인정보 보호책임자의 자격요건 및 지정에 관한 사항

- 개인정보 보호책임자와 개인정보취급자의 역할 및 책임에 관한 사항

- 개인정보취급자에 대한 관리 •감독 및 교육에 관한 사항

- 접근 권한의 관리에 관한 사항

- 접근 통제에 관한 사항

- 개인정보의 암호화 조치에 관한 사항

- 접속기록 보관 및 점검에 관한 사항

- 악성프로그램 등 방지에 관한 사항

- 개인정보의 유출, 도난 방지 등을 위한 취약점 점검에 관한 사항

- 물리적 안전조치에 관한 사항

- 개인정보 유출사고 대응 계획 수립• 시행에 관한 사항

- 위험 분석 및 관리에 관한 사항

- 개인정보 처리업무를 위탁하는 경우 수탁자에 대한 관리 및 감독에 관한 사항

- 개인정보 내부 관리계획의 수립, 변경 및 승인에 관한 사항

- 그 밖에 개인정보 보호를 위하여 필요한 사항

개인정보 보호 교육

개인정보보호 교육의 실시

- 대상

- 개인정보 보호책임자

- 개인정보 취급자

- 교육 내용

- 사업 규모, 개인정보 보유 수, 업무 성격 등에 따라 차등화여 정기적으로 실시

- 교육 계획의 수립

- 교육목적 및 대상

- 교육 내용

- 교육 일정 및 방법

내부 관리계획의 수립 및 시행

내부 관리계획의 주요 변경사항 발생 시

변경사항 즉시 반영, 수정, 시행후에 이력관리

변경사항은 개인정보취급자들에게 전파하여 준수하도록 해야함

내부 관리계획의 이행 실태 점검/관리

- 역할

- 개인정보 보호책임자

- 기간

- 연 1회 이상

- 결과 보고

- 중대한 영향을 초래하거나 해를 끼칠 수 있는 사안 등 기관장(대표), 임원 보고

- 대책 마련

3. 개인정보 접근 권한의 관리

접근 권한의 개념과 관리 방안

접근 권한

개인정보처리시스템에 접속, 업무처리, 개인정보 생성•변경 •열람•삭제 권한

접근 권한의 관리 방안

-

개인정보처리시스템에 대한 접근 권한을 개인정보취급자에게만 업무 수행에 필요한 최소한의 범위로 차등 부여

-

개인정보취급자의 업무 변경 시 지체 없이 개인정보처리시스템의 접근 권한을 변경 또는 말소

-

권한 부여, 변경 또는 말소에 대한 내역을 기록하고, 최소 3년간 보관

-

개인정보처리시스템의 사용자계정 발급 시 정당한 사유가 없는 한 개인정보취급자 별로 발급하며, 다른 취급자와 공유되지 않도록 함

-

개인정보취급자 또는 정보주체의 인증수단을 안전하게 적용 및 관리

-

개인정보 취급자 또는 정보주체만이 개인정보처리시스템에 접근할 수 있도록 일정 횟수 이상 인증에 실패한 경우 접근 제한 등 필요한 기술적 조치

접근 권한 관리 체계

사용자의 개인정보처리시스템 접근 권한을 확인하는 절차

사용자의 개인정보처리시스템 접근 권한을 확인하는 절차

- 사용자 등록

- 사용자 ID 등록

- 권한 부여

- 사용자별 업무범위에 맞도록 권한 부여

- 개인정보취급자 별로 계정 발급 및 정당한 사유가 없는 한 공유 제한 원칙 (책임 추적성 확보)

- ※ 정당한 사유 : root 등 시스템에서 고정된 계정 1개만 생성이 가능한 경우로서 다른 계정 생성이 기술적으로 불가능한 경우 등

- 권한 변경 및 중지

- 인사이동, 조직 변경, 퇴직, 휴직, 병가 등 사용자 업무 변경•종료 시

접근 권한 관리 절차

- 개인정보 접근 권한 및 이용 내역 점검

- 정기점검 (반기별 1회)

- 개인정보 접근 권한 관리의 적절성 및 접근 권한 오•남용 여부 점검

- 개인정보 유출 및 접근 권한 부여의 적절성 등에 대해 점검

- 수시점검

- 개인정보 유출사고 발생 시 / 예방 목적

점검 항목 예시

| 1 | root 계정(최상위 관리자 권한)은 원격 접속 제한 |

|---|---|

| 2 | 시스템 별로 접근 가능한 관리자 지정/업무 목적에 맞게 최소 권한 부여(1인 1계정) |

| 3 | 시스템에 접근 가능한 중요 단말기 지정 |

| 4 | 시스템에 접근 시 암호화 연결(SSH, VPN 등) 적용 |

| 5 | 일정시간 사용이 없을 경우 세션 연결이 종료되도록 세션 타임아웃 설정 |

| 6 | 시스템 별로 다른 안전한 비밀번호 설정 및 갱신 |

접근 권한의 변경/말소 절차 예시

| 휴직자• 퇴직자 | 업무 변경자 | 부서 이동 | 장기 미사용자 |

|---|---|---|---|

| 인사DB와 연동하여 시스템 권한 삭제 | 업무변경 전/후 시스템 권한 삭제/생성 | 매월1일 인사발령에 따라 부서코드 변경자의 시스템 권한 삭제 or 유지 | 30일 이상 접속 내역이 없을 경우 권한 변경 (중지 또는 삭제) |

안전한 인증수단 적용, 관리

직원 또는 고객, 회원의 개인정보처리시스템, 인터넷 홈페이지 등 접속 시 비밀번호, 생체인식, 인증서, OTP, ARS 등 다양한 인증수단을 활용

비밀번호를 인증수단으로 이용하는 경우 스스로의 환경에 맞는 비밀번호 작성 규칙을 자율적으로 적용

안전한 비밀번호 관리 예시

- 정당한 접속 권한을 가지지 않는 사람이 쉽게 추측하거나 접속하기 어렵게 문자, 숫자 등 조합

- DB관리자의 비밀번호는 더 복잡하게 구성하고 변경 주기도 짧게 하는 등 강화된 안전조치 적용

- 최소 8자리 이상 2종류 이상의 문자로 구성

- 최소 10자리 이상의 문자로 구성(단, 숫자로만 구성할 경우 취약할 수 있음)

- 생일, 전화 번호, 잘 알려진 단어 등 예측하기 쉬운 문자열이 포함되지 않도록 함

- 영문자(대•소문자), 숫자, 특수문자들을 혼합한 구성으로 설정하고, 알파벳 문자 앞 뒤가 아닌 위치에 특수문자 및 숫자 등을 삽입하여 설정

인증 실패 시 조치 사항

기술적 조치 방법

아이디 또는 비밀번호 일정 횟수 오입력 시 시스템 접근 제한 개인정보처리시스템에 권한 없는 사람의 비정상적인 접근 방지 목적

4. 개인정보 접근 통제

접근 통제 목적 및 보호조치

접근 통제 목적

정보통신망을 통한 불법적인 접근 및 침해사고 방지

- 인가받지 않은 접근 제한

- 개인정보처리시스템에 대한 접속 권한을 IP(Internet Protocol)주소 등으로 제한

- 불법적 개인정보 유출 시도 탐지 및 대응

- 개인정보처리시스템에 접속한 IP(Internet Protocol)주소 등 분석

- 개인정보처리시스템에 접속할 수 있고 인가된 사용자(개인정보취급자, 고객 등)인지 구분하여 불법적인 유출 시도 탐지•대응

- 네트워크 장비의 외부 침입 차단 기능 이용, 접근통제 대상이 무엇인지 구분

- 개인정보처리시스템에 접속한 IP(Internet Protocol)주소 등 분석

접근 통제 범위 예시

외부 접속시 조치

- 안전한 인증수단 적용

- 지리적으로 떨어져 있는 IDC 센터, 지사, 대리점 등과 업무시(노트북, 업무용 컴퓨터, 모바일 기기 등)로 개인정보처리시스템에 안전하게 연결

- 안전한 인증수단 : 인증서(PKI), 보안토큰, 일회용 비밀번호(OTP) 등

- 안전한 접속수단 또는 안전한 인증수단 적용

- 이용자가 아닌 정보주체의 개인정보를 처리하는 개인정보처리시스템를 외부에서 접근할 경우

- 가상사설망 등 안전한 접속수단 또는 안전한 인증수단 적용

- 안전한 접속수단 및 안전한 인증수단을 모두 적용

- SSL VPN을 이용하여 아이디/비밀번호 인증(1차), 인증서/휴대폰으로 인증(2차) 후 시스템에 접근

유출, 노출 방지 조치

인터넷 홈페이지, P2P, 공유설정 등을 통해 권한이 없는 자에게 개인정보가 공개 또는 유출되지 않도록 개인정보처리시스템, 업무용 컴퓨터, 모바일 기기 및 관리용 단말기 등에 접근 통제

- 인터넷 홈페이지

- 서비스 제공에 사용되지 않거나 관리되지 않는 사이트 또는 URL(Uniform Resource Locator)에 대한 삭제나 차단

- 인터넷 홈페이지의 설계• 개발 오류, 개인정보취급자의 업무상 부주의 등 인터넷 서비스 검색엔진(구글링 등)을 통해 관리자 페이지와 취급 중인 개인정보가 노출되지 않도록 조치

- 개인정보 유출 위험을 줄이기 위해 정기적으로 웹 취약점 점검

- 개인정보처리시스템, 업무용 PC, 모바일 기기, 관리용 단말기

- 원칙적으로 P2P 또는 공유 설정 불가

- 만약 업무상 꼭 필요 ••• 미리 권한 설정 (열람 권한 없는 자에 공개, 유출 방지)

- 주기적 점검 : 전체 폴더(드라이브)나 불필요한 폴더 공유 불가, 개인정보 파일 불포함

- 시스템 상에서 P2P, 웹하드 등 사용 포트 차단

- 원칙적으로 P2P 또는 공유 설정 불가

- 모바일 기기, 노트북에서 불가피한 공개 무선망 이용 시

- 신뢰되지 않은 무선 접속장치(AP), 무선 전송구간 활용 예시

- 개인정보처리시스템에 비밀번호와 같은 중요한 개인정보를 전송할 경우, 전송 암호화 기능이 탑재된 별도의 앱(App), 프로그램 설치/이용

- 개인정보처리시스템에 고유식별정보가 포함된 파일 송신할 경우, 암호화 저장/송신

- 개인정보 유출 방지 조치가 적용된 무선 접속장치에 안전한 비밀번호를 적용한 WPA2(Wi-Fi Protected Access 2) 보안 프로토콜을 사용하는 공개 무선망 이용

- 신뢰되지 않은 무선 접속장치(AP), 무선 전송구간 활용 예시

- 관리용 단말기

- 특정 직원만 접근 허용 : 개인정보처리시스템의 관리, 운영, 개발, 보안 업무 처리

- 업무 관련자 외 미인가자의 관리용 단말기 접근/임의 조작 불가 조치

- 원래 목적 외 개인정보 공유 등 다른 목적 사용 불가

- 악성프로그램의 감염 방지 등 보안 프로그램의 최신 상태 유지,

자동 시스템 접속 차단 (세션 타임아웃)

- 업무용 컴퓨터 - 개인정보처리시스템 접속의 차단 조치

- 응용프로그램/업무의 특성/위험의 정도 등 고려

- 사용자가 일정시간 이상 업무처리를 하지 않는 경우

- 접속 차단 후, 재접속은 최초 로그인과 동일한 방법으로 접속

업무용 모바일 기기 비밀번호 설정 등 보호조치

업무용 모바일 기기 분실, 도난 대비 필요성

→ 비밀번호 설정 등 보호조치

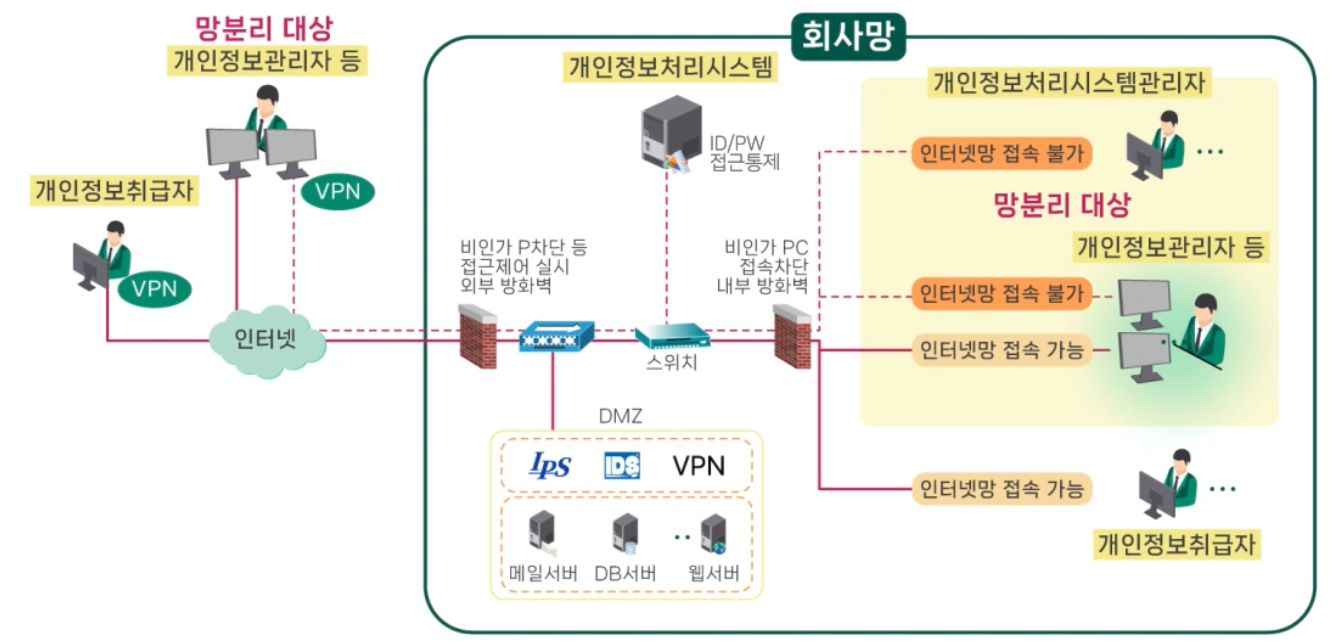

인터넷망 차단 조치의 취지와 법적 근거

- 취지

- 개인정보취급자의 업무용 컴퓨터 등이 정보통신망을 통하여 악성코드에 감염되는 등 불법적인 접근을 차단하고 침해사고를 방지

- 적용 대상

- 전년도말 기준 직전 3개월간 개인정보가 저장•관리되고 있는 이용자수가 일일평균 100만명 이상

- 이용자 : 정보통신망법에 따른 정보통신서비스 제공자가 제공하는 정보통신서비스를 이용하는 자

인터넷 망 차단 조치의 적용

- 적용 범위

- 개인정보처리시스템에서 개인정보를 다운로드할 수 있는 개인정보취급자의 컴퓨터 등

- 다운로드: 개인정보처리시스템에 직접 접속하여 취급자의 컴퓨터 등에 개인정보를 엑셀, 워드, 테스트, 이미지 등의 파일 형태로 저장

- 개인정보처리시스템에서 개인정보를 파기할 수 있는 개인정보취급자의 컴퓨터 등

- 파기: 개인정보처리시스템에 저장된 개인정보파일, 레코드, 테이블 또는 데이터베이스(DB)를 삭제

- 개인정보처리시스템에 접근권한을 설정할 수 있는 개인정보취급자의 컴퓨터 등

- 접근권한설정: 개인정보처리시스템에 접근하는 개인정보취급자에게 다운로드, 파기 등의 접근권한을 설정

- 개인정보처리시스템에서 개인정보를 다운로드할 수 있는 개인정보취급자의 컴퓨터 등

- 클라우드 서비스 구현 방식

- 클라우드컴퓨팅 서비스를 이용하여 개인정보처리시스템을 구성•운영하는 경우, 해당 서비스에 대한 접속 외에는 인터넷을 차단하는 조치를 하여야 함

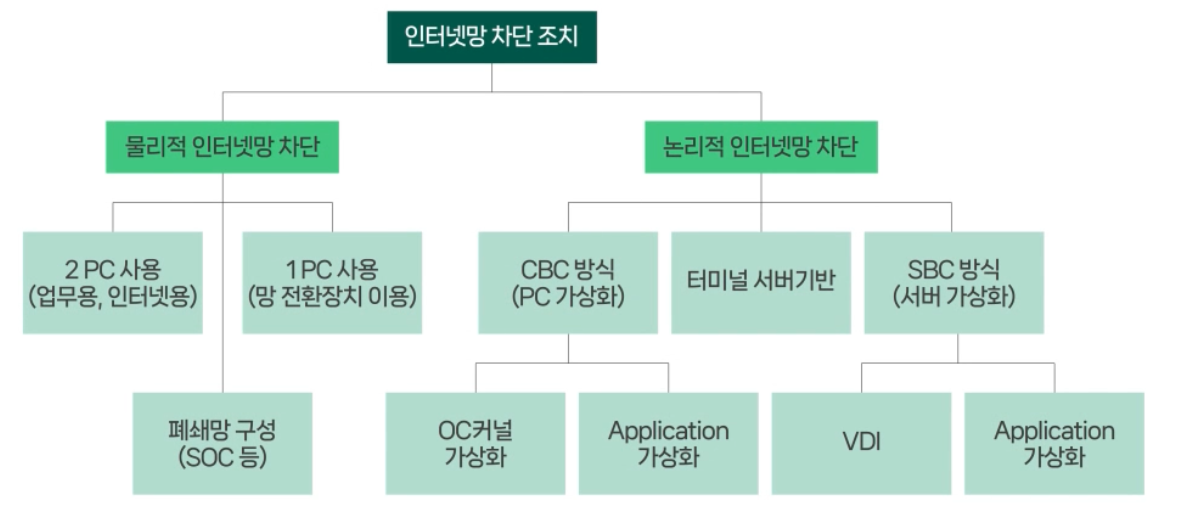

물리적 인터넷망 차단과 논리적 인터넷망 차단 모두 가능

| 구분 | 물리적 인터넷망 차단 | 논리적 인터넷망 차단 |

|---|---|---|

| 운영방법 | 업무용 망과 인터넷용 망을 물리적으로 분리 | 가상화 등의 기술을 이용하여 논리적으로 분리 |

| 도입비용 | 높음(추가 PC, 별도 망 구축 등) | 구축 환경에 따라 상이함 |

| 보안성 | 높은 보안성(근본적 분리) | 상대적으로 낮은 보안성 (구성 방식에 따라 취약점 발생 가능) |

| 효율성 | 업무 환경의 효율성 저하 | 상대적으로 관리 용이 |

개인정보 안전성 확보조치 2

1. 개인정보의 암호화

주요 개인정보 암호화- 불법적 노출/위,변조 방지 조치

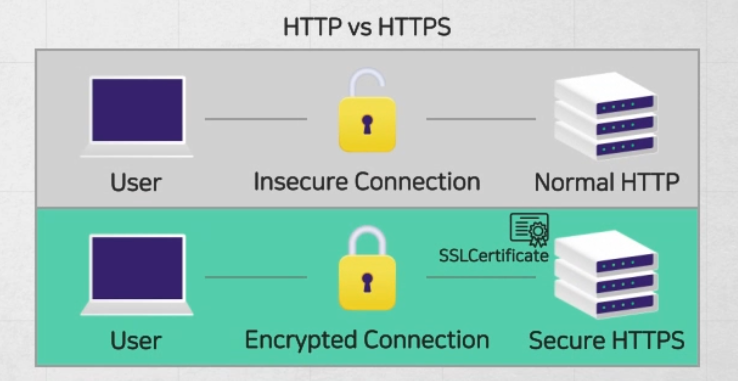

인증정보의 저장 또는 송,수신

비밀번호, 생체인식정보 등 인증정보를 저장 또는 정보통신망을 통해 송수신하는 경우 이를 SSL 등 통신 암호 프로토콜 탑재 기술을 활용해 암호화 해야 함

DB또는 파일로 저장하는 경우 일방향 암호화 해야함

- 일방향 암호화란 저장된 값으로 원본 값을 유추하거나 복호화 할 수 없는 암호화 방법

- 인증검사 시, 입력된 비밀번호에 일방향 함수 적용된 값과 시스템에 저장된 값을 비교 후 인증된 사용자임 확인

생체인식정보 등 그밖의 인증정보는 양방향 암호화 해야함

- 생체인식정보를 식별/인증 등의 업무 활용을 위해 수집•이용 시 복호화가 가능한 양방향 암호화 저장

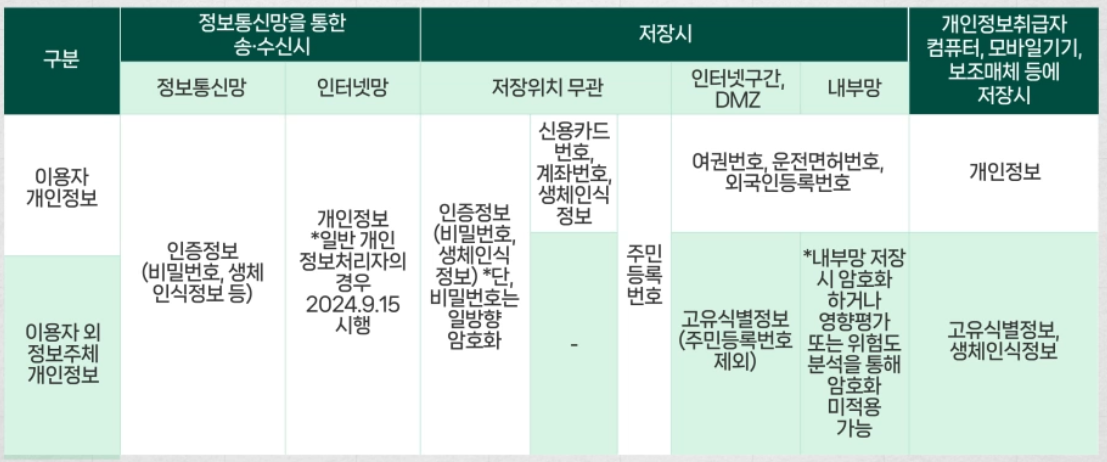

개인정보 암호화 저장 시

- 이용자의 개인정보 암호화 저장

- 이용자의 주민등록번호, 여권번호, 운전면허번호, 외국인등록번호, 신용카드번호, 계좌번호, 생체인식정보에 대해서는 안전한 암호 알고리즘으로 암호화하여 저장

- 이용자 : 정보통신망법에 따른 정보통신서비스 제공자가 제공하는 정보통신서비스를 이용하는 자

- 이용자의 주민등록번호, 여권번호, 운전면허번호, 외국인등록번호, 신용카드번호, 계좌번호, 생체인식정보에 대해서는 안전한 암호 알고리즘으로 암호화하여 저장

국내외 암호 연구 관련 기관의 구너고 암호 알고리즘 예시

| 분류 | 미국(NIST) | 일본(CRYPTREC) | 유럽(ECRYPT) | 국내 |

|---|---|---|---|---|

| 대칭키 암호 알고리즘 | AES-128/192/256 3TDEA | AES-128/192/256 Camellia-128/192/256 | AES-128/192/256 Camellia-128/192/256 Serpent-128/192/256 | SEED HIGHT ARIA-128/192/256 LEA-128/192/256 |

| 공개키 암호 알고리즘 (메시지 암• 복호화) | RSA(사용 권고하는 키길이 확인 필요) | RSAS-OAEP | RSAS-OAEP | RSAES |

| 일방향 암호 알고리즘 | SHA-224/256/ 384/512 | SHA-256/384/512 | SHA-224/256/384/512 Whirlpool | SHA-224/256/ 384/512 |

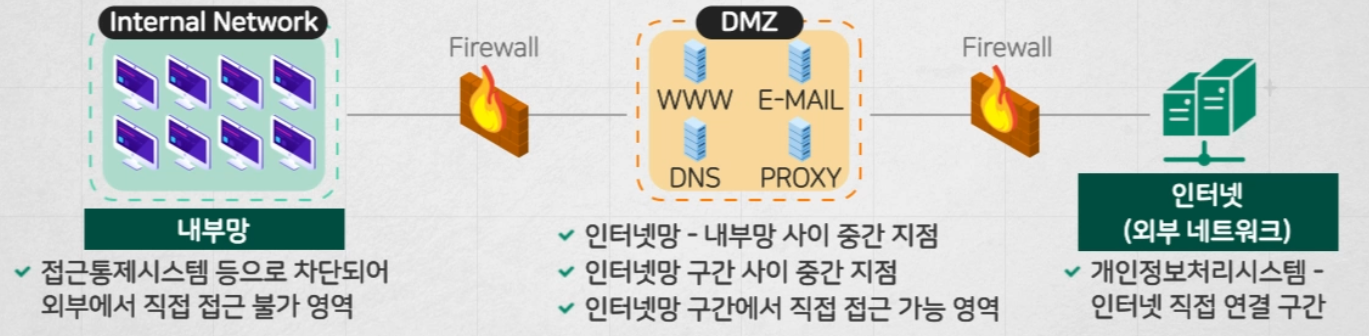

DMZ 내 고유식별정보 저장

인터넷망 구간/인터넷망 구간과 내부망의 중간 지점(DMZ, Demilitarized Zone)에 이용자가 아닌 정보주체의 고유식별정보 저장 시 암호화

내부망에 고유식별정보 저장시

주민등록번호는 암호화 저장, 그외 고유식별정보는 다음에 따라 암호화 적용여부 및 적용범위 정하여 시행

업무용 컴퓨터, 모바일 기기 및 보조저장매체 등 저장/관리

이용자의 개인정보, 이용자가 아닌 정보주체의 고유식별정보, 생체인식정보는 안전한 암호 알고리즘을 사용하여 암호화 한 후 저장

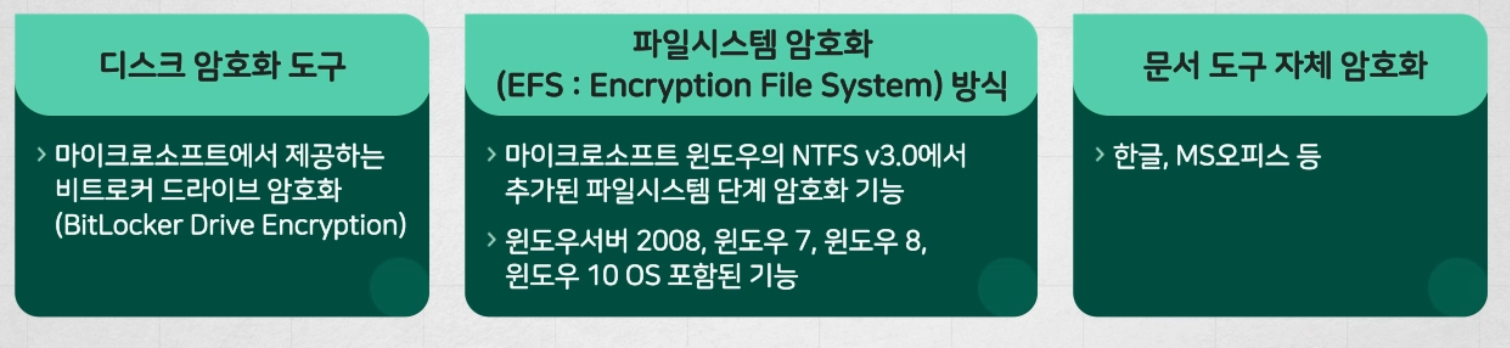

업무용 컴퓨터/어플리케이션 암호화 방식 예시

암호화 적용 기준 요약표

암호 키 관리 절차 수립, 시행

- 적용 대상

- 10만명 이상의 정보주체에 관하여 개인정보를 처리하는 대기업•중견기업•공공기관

- 100만명 이상의 정보주체에 관하여 개인정보를 처리하는 중소기업•단체에 해당하는 개인정보

- 조치 사항

- 암호화된 개인정보를 안전하게 보관하기 위하여 안전한 암호 키 생성, 이용, 보관, 배포 및 파기 등에 관한 절차를 수립• 시행

- 암호 키는 암호화된 데이터를 복호화 할 수 있는 정보이므로 암호 키의 안전한 사용과 관리는 매우 중요하며, 라이프사이클 단계별 암호 키 관리 절차를 수립•시행 필요

- 암호화된 개인정보를 안전하게 보관하기 위하여 안전한 암호 키 생성, 이용, 보관, 배포 및 파기 등에 관한 절차를 수립• 시행

위험 사례 및 대응 방안

- 관리자 페이지 노출

- 관리자 페이지가 인증과정을 거치지 않고 방치되어 일반이용자에게 노출

- 주민등록번호, 비밀번호 사용 시 암호화 적용

- 관리자 페이지가 인증과정을 거치지 않고 방치되어 일반이용자에게 노출

- 비밀번호 암호화

- S/W 개발 시 비밀번호를 소스 코드에 평문으로 하드코딩해서 개인정보취급자의 비밀번호 유출

- 접속기록 필수항목 작성 및 관리

- 비밀번호를 일방향 암호화 (Hash) 적용하여 사용할 것

- S/W 개발 시 비밀번호를 소스 코드에 평문으로 하드코딩해서 개인정보취급자의 비밀번호 유출

- 전송구간 암호화

- 비밀번호 송수신시 암호화

2. 접속기록의 보관 및 점검

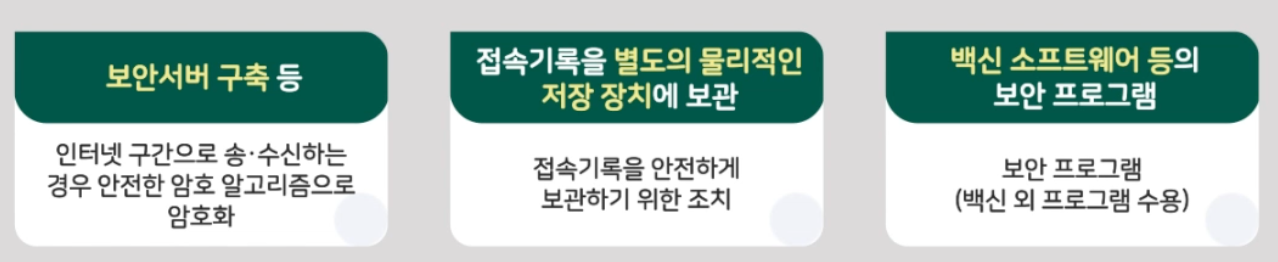

보호 조치 사항

접속기록

- 목적

- 개인정보 오남용 등 침해사고 분석

- 정의

- 개인정보취급자가 개인정보처리시스템에 접속하여 수행한 업무내역을 기록

- 개인정보취급자 등의 식별자, 접속일시, 접속지 정보, 처리한 정보주체 정보, 수행업무 등을 전자적으로 기록

- 접속 : 개인정보처리시스템과 연결되어 데이터 송신 또는 수신 가능 상태

- 접속기록 점검

- 월 1회 이상

- 다운로드 확인된 경우 내부관리계획 등으로 정하는 바에 따라 그 사유를 반드시 확인

접속 기록 필수 항목

- 식별자

- 개인정보처리시스템에서 접속자를 식별할 수 있는 ID 등 계정 정보

- 접속일지

- 접속한 시점 또는 업무를 수행한 시점 (년-월-일, 시:분:초)

- 접속지 정보

- 접속한 자의 PC, 모바일기기 정보 또는 서버의 IP주소 등 접속 주소

- 처리한 정보주체 정보

- 개인정보취급자가 누구의 개인정보를 처리하였는지를 알 수 있는 식별정보(ID, 고객번호, 학번, 사번 등)

- 수행업무

- 개인정보취급자가 개인정보처리시스템에서 개인정보를 처리한 내용을 알 수 있는 정보

접속기록 점검 주기

월 1회 이상 정기적 점검

다운로드 확인된 경우 내부관리계획 등으로 정하는 바에 따라 그 사유를 반드시 확인

비인가된 개인정보에 대한 처리 대량의 개인정보에 대한 조회, 정정, 다운로드, 삭제, 출력 등 비정상 행위 탐지

접속기록 보관 기간

접속기록 보관/관리 기간

- 일반 개인정보 : 최소 1년 이상 보관 및 관리

- 5만명 이상 개인정보/ 고유식별정보 또는 민감정보 : 최소 2년 이상

- 기간통신사업자 : 최소 2년 이상

보관 기간의 기준

- 개인정보의 중요도, 민감도 등 고려

- 내부 관리계획에 보관기간 정하여 이행

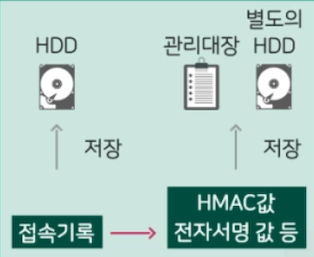

보관 방법

- 접속기록이 위•변조 및 도난, 분실되지 않도록 해당 접속 기록을 안전하게 보관하기 위한 조치를 하여야 함

- 수정 가능한 매체에 백업 시 위•변조 여부를 확인할 수 있는 정보(HMAC 또는 전자서명 등)를 별도 장비에 보관 관리

접속기록 점검 주체

접속기록은 개인정보처리시스템 운영 부서가 자체 점검하거나 특정부서가 여러 개의 개인정보처리시스템을 통합 점검

- 개인정보처리시스템에 접근하여 개인정보를 다운로드 한 경우

- 내부 관리계획으로 정하는 바 에 따라 그 사유를 확인하고, 개인정보취급자가 개인정보의 오•남용이나 유출을 목적으로 다운로드 한 것으로 확인이 되었다면 개인정보취급자가 다운로드 한 개인정보를 회수하여 파기하는 등 조치

접속기록 분석 사례 및 비정상 행위 예시

접속기록 분석 사례

개인정보취급자가 조회한 고객(정보주체)의 개인 식별정보를 포함한 업무 내역 분석

| 업무 내역 분석 | 목적 |

|---|---|

| 실제 사용자 IP/ID 추출 | → 누가 했나 |

| 조회대상 개인정보주체 정보 식별 | → 누구 것을 보았나 |

| 사용자가 처리한 업무 내역(text/html) 저장 | → 왜 했나 |

비정상 행위

| 계정 | 접속일시 | 접속지 정보 |

|---|---|---|

| > 접근권한이 부여되지 않은 계정으로 접속 | > 출근시간 전, 퇴근시간 후, 새벽시간, 휴무일 등 업무시간 외 접속 | > 인가되지 않은 단말기 또는 지역(IP)에서 접속 |

| 정보주체 정보 | 수행업무 | 기타 |

| > 특정 정보주체를 과도하게 조회, 다운로드 등의 행위 | > 대량의 개인정보에 대한 조회, 정정, 다운로드, 삭제 등의 행위 | > 짧은 시간에 하나의 계정으로 여러 지역(IP)에서 접속 |

위반 사례 및 대응 방안

접속기록 점검으로 개인정보 오남용 확인 사례

연예인 조회

3. 악성프로그램 등의 방지

보안 프로그램 설치/운영

- 악성 프로그램 등을 방지•치료할 수 있는 보안 프로그램을 설치, 운영

- 프로그램의 자동 업데이트 기능을 사용하거나, 정당한 사유가 없는 한 일1회 이상 업데이트를 실시하는 등 최신의 상태로 유지

- 발견된 악성 프로그램 등에 대해 삭제 등 대응 조치

- 악성프로그램 관련 경보가 발령된 경우 또는 사용 중인 응용 프로그램이나 운영체제 소프트웨어의 제작업체에서 보안 업데이트 공지가 있는 경우 정당한 사유가 없는 한 즉시 이에 따른 업데이트 등을 실시

- (정당한 사유) 보안 업데이트의 무결성 테스트 등 보안 업데이트 적용 시 개인정보처리시스템에 미치는 영향을 사전 점거하는데 필요한 시간 등 현실적인 시간을 의미

4. 물리적 안전조치

물리적 안전 조치 사항 및 예시

- 전산실, 자료보관실 등 개인정보를 보관하고 있는 물리적 보관 장소를 별도로 두고 있는 경우에는 이에 대한 출입통제 절차를 수립운영할 것

- 개인정보가 포함된 서류, 보조저장매체 등을 잠금 장치가 있는 안전한 장소에 보관할 것

- 개인정보가 포함된 보조저장매체의 반출•입 통제를 위한 보안대책을 마련할 것

- 별도 개인정보처리시스템 없이 업무용 컴퓨터 또는 모바일 기기를 이용하여 개인정보를 처리하는 경우는 예외

전산실 자료 보관실 안전 조치 예시

- 출입통제 절차 수립•운영

- 서류, 보조저장매체는 시건 장치가 있는 곳에 보관

- 보조저장매체 반• 출입 통제 보안대책 마련 및 운영

- 보유기간이 경과한 개인정보 파기(전체, 일부 파기 방법 사용)

물리적 안전조치 예시

- CCTV, 출입통제장치 등을 통하여, 전산실 등 개인정보를 보유하고 있는 물리적 장소의 출입통제 실시

- 개인정보가 포함된 서류는 잠금 장치가 설치된 캐비닛 등에 보관

- 개인정보가 포함된 보조저당매체의 반 출입 통제절차 수립

5. 재해재난 대비 안전조치

재해재난 대비 안전조치

- 적용대상

- 10만명 이상의 개인정보를 처리하는 대기업• 중견기업•공공기관

- 100만명 이상의 정보주체에 관하여 개인정보를 처리하는 중소기업•단체 정보통신서비스 제공자의 경우

- 2024.9.15부터 적용

- 개인정보처리시스템 보호를 위해 위기대응 매뉴얼 등 대응절차 마련/정기 점검

- 개인정보처리시스템 백업 및 복구 계획 마련

6. 출력,복사 시 안전조치

출력 시 보호조치

- 개인정보처리시스템에서 개인정보의 출력시(인쇄, 화면표시, 파일생성 등) 용도를 특정하여야 하며, 용도에 따라 출력 항목을 최소화 해야 함

- 업무 수행 형태 및 목적, 유형, 장소 등 여건 및 환경에 따라 개인정보처리시스템에 대한 접근권한 범위 내에서 최소한의 개인정보를 출력

- 출력시 주의사항

- 오피스(엑셀 등)에서 개인정보가 숨겨진 필드 형태로 저장되지 않도록 조치

- 웹 페이지 소스 보기 등을 통하여 불필요한 개인정보가 출력되지 않도록 조치 등

복사 시 보호조치

- 개인정보가 포함된 종이 인쇄물, 개인정보가 복사된 외부 저장매체 등 개인정보의 출력•복사물을 안전하게 관리하기 위해 안전조치를 해야 함

- 출력 복사물 보호조치 예시

- 출력•복사물 보호 및 관리 정책, 규정, 지침 등 마련

- 출력•복사물 운영•관리 부서 지정•운영

- 출력•복사물 외부반출 및 재생산 통제•신고•제한 등

7. 개인정보의 파기

개인정보 파기조치

- 완전 파괴 (소각, 파쇄)

- 전용 소자장비를 이용하여 삭제 (덮어쓰기, 완전포맷, 암호화 등), (디가우저)

- 데이터가 복원되지 않도록 초기화 또는 덮어쓰기 수행

- 완전 포맷 및 무작위값 덮어쓰기 → 3회이상 권고

- 암호화 후 삭제 및 키 완전 폐기 등

개인정보의 파기 대상 : 일부

- 전자적 파일 형태

- 출력•복사물 보호 및 관리 정책, 규정, 지침 등 마련

- 기록물, 인쇄물, 서면, 그 밖의 기록 매체

- 해당 부분을 마스킹, 천공 등으로 삭제

전체/일부 파기가 곤란한 경우

블록 체인 등 기술적 특성으로 전체 및 일부 파기가 현저히 곤란한 경우

제58조의2에 해당하는 익명 정보로 처리하여 복원이 불가능하도록 조치를 하여야 함

파기 위반

- 고객정보 미파기

- 회원정보 미파기

- 예약정보 미파기

8. 공공시스템 운영기관의 안전성 확보조치

적용 대상

공공시스템 운영 기관에 대한 안전조치 의무 부과

- 공공시스템운영기관: 개인정보보호위원회가 지정하는 개인정보처리시스템(공공시스템)을 운영하는 공공기관

- 시행령 제30조의 안전성 확보 조치 외에 추가로 시행령 제30조의2 및 고시 제17조 따른 사항을 준수하여야 함(유예기간 1년)

- 시행령 제30조의2 적용 대상이 되는 공공시스템 현황은 개인정보보호위원회 웹사이트 등 게시 예정

공공시스템의 범위

- 단일접속 시스템

- 2개 이상 기관의 공통 또는 유사한 업무를 지원하기 위하여 단일 시스템을 구축하여 다른 기관이 접속하여 이용할 수 있도록 구축한 시스템

- 100만명 이상의 정보주체에 관한 개인정보를 처리하는 시스템

- 개인정보처리시스템에 대한 개인정보취급자의 수가 200명 이상인 시스템

- 정보주체의 사생활을 현저히 침해할 우려가 있는 민감한 개인정보를 처리하는 시스템

- 2개 이상 기관의 공통 또는 유사한 업무를 지원하기 위하여 단일 시스템을 구축하여 다른 기관이 접속하여 이용할 수 있도록 구축한 시스템

- 표준배포 시스템

- 2개 이상 기관의 공통 또는 유사한 업무를 지원하기 위하여 표준이 되는 시스템을 개발하여 다른 기관이 운영할 수 있도록 배포한 표준배포 시스템

- 대국민 서비스를 위한 행정업무 또는 민원업무 처리용으로 사용하는 경우

- 개별 시스템

- 기관의 고유한 업무 수행을 지원하기 위하여 기관별로 운영하는 개별 시스템

- 100만명 이상의 정보주체에 관한 개인정보를 처리하는 시스템

- 개인정보처리시스템에 대한 개인정보취급자의 수가 200명 이상인 시스템

- 「주민등록법』 에 따른 주민등록정보시스템과 연계하여 운영되는 시스템

- 총 사업비가 100억원 이상인 시스템

- 기관의 고유한 업무 수행을 지원하기 위하여 기관별로 운영하는 개별 시스템

- 공공시스템 지정 예외

- 체계적인 개인정보 검색이 어려운 경우

- 내부적 업무처리만을 위하여 사용되는 경우

- 그 밖에 개인정보가 유출될 가능성이 상대적으로 낮은 경우로서 보호위원회가 인정하는 경우

공공시스템의 내부 관리계획의 수립,시행

공공시스템별로 구분하여 내부관리계획 수립,시행

- 공공시스템 내부관리계획 포함 사항

- 시행령 제30조의2제4항에 따른 관리책임자(이하 “관리책임자”라 한다)의 지정에 관한 사항

- 관리책임자의 역할 및 책임에 관한 사항

- 고시 제4조제1항제3호에 관한 사항 중 개인정보취급자의 역할 및 책임에 관한 사항

- 고시 제4조제1항제4호부터 제6호까지 및 제8호에 관한 사항

- 고시 제16조 및 제17조에 관한 사항

공공시스템 관리책임자의 지정 (시행령 제30조의2 제4항)

- 공공시스템별로 해당 공공시스템을 총괄관리하는 부서의 장을 관리책임자로 지정

- 총괄부서가 없는 경우 업무 관련성, 수행능력 등을 고려해 공공시스템운영기관의 관련부서의 장 중에서 지정

공공시스템에 대한 접근 권한의 관리

- 공공시스템에 대한 접근 권한을 부여, 변경 또는 말소 시 인사정보와 연계

- 인사정보시스템과 즉시 연계하거나 인사정보를 즉시 반영할 수 있도록 관리체계 구축

- 인사정보에 등록되지 않은 자에게 계정 발급 금지

- 단, 불가피한 사유가 있는 경우 예외 허용

- 계정 발급 시 개인정보 보호 교육, 보안 서약 징구

- 접근권한의 부여, 변경 또는 말소 내역 등을 반기별 1회 이상 점검

공공시스템 접속기록의 보관 및 점검

접속 기록 분석

공공시스템 접속 기록 등을 자동화된 방식으로 분석 → 불법적인 개인정보 유출 및 오용•남용 시도를 탐지하고 그 사유를 소명하도록 하는 등 필요한 조치를 취함

공공시스템운영기관은 공공시스템 이용기관이 소관 개인정보취급자의 접속기록을 직접 점검할 수 있는 기능을 제공